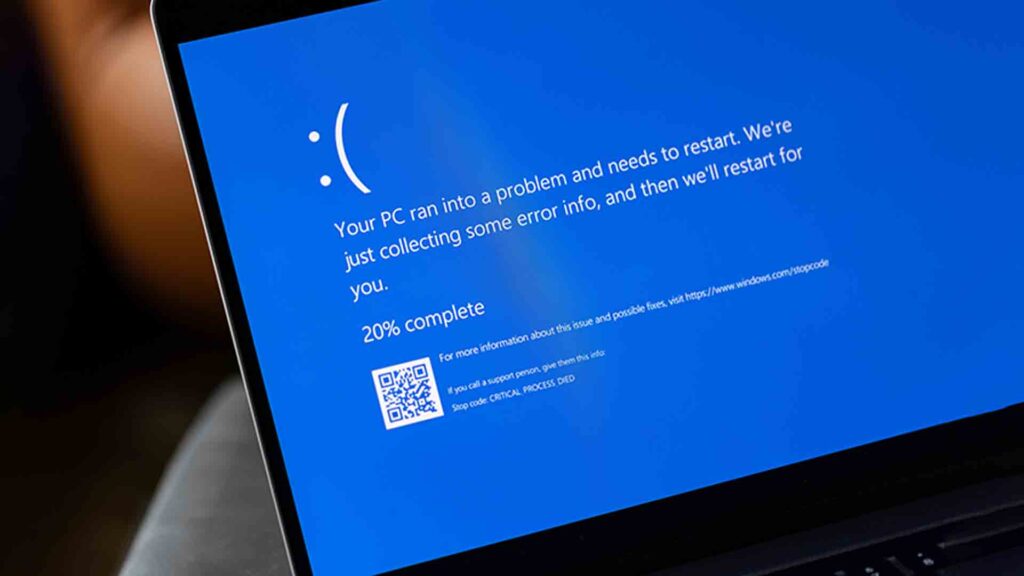

Dunia keamanan siber kembali dibuat waspada. Sebuah proof-of-concept (PoC) untuk celah keamanan terbaru di Windows dengan kode CVE-2026-2636 telah dipublikasikan ke publik. Celah ini berada pada driver Common Log File System (CLFS) dan memungkinkan pengguna biasa — bahkan tanpa hak akses administrator — untuk langsung menjatuhkan sistem ke kondisi Blue Screen of Death (BSOD) yang tidak dapat dipulihkan.

Dunia keamanan siber kembali dibuat waspada. Sebuah proof-of-concept (PoC) untuk celah keamanan terbaru di Windows dengan kode CVE-2026-2636 telah dipublikasikan ke publik. Celah ini berada pada driver Common Log File System (CLFS) dan memungkinkan pengguna biasa — bahkan tanpa hak akses administrator — untuk langsung menjatuhkan sistem ke kondisi Blue Screen of Death (BSOD) yang tidak dapat dipulihkan.

Baca Juga : Ikon Password Hilang di Windows 11 24H2? Begini Cara Mengatasinya

Artinya? Siapa pun dengan akses lokal berprivilege rendah bisa membuat sistem crash seketika.

Celah Berasal dari Driver CLFS Windows

Kerentanan ini ditemukan oleh Ricardo Narvaja dari Fortra saat melakukan riset mendalam terhadap subsistem CLFS. Microsoft mengklasifikasikannya sebagai celah Denial-of-Service (DoS) dengan skor CVSS 5.5.

Masalah utamanya terletak pada proses validasi flag yang tidak semestinya di dalam fungsi:

CLFS!CClfsRequest::ReadLogPagingIo

Fungsi ini berada di file CLFS.sys (pengujian dilakukan pada versi 10.0.22621.5037). Ketika rangkaian API Windows tertentu dijalankan, driver CLFS memproses I/O Request Packet (IRP) dengan flag penting dalam kondisi nonaktif. Kondisi inilah yang memicu jalur logika keliru dan langsung memanggil:

nt!KeBugCheckEx

Fungsi tersebut adalah kernel panic handler milik Windows — yang berarti sistem akan langsung masuk ke kondisi crash permanen.

Dua Flag Kunci yang Jadi Penyebab

Dalam risetnya, ditemukan dua flag penting yang terlibat:

-

IRP_PAGING_IO (0x02) → Menandakan request I/O terkait proses paging memori.

-

IRP_INPUT_OPERATION → Menandakan operasi input seperti membaca file atau perangkat.

Agar fungsi ReadLogPagingIo berjalan normal, minimal salah satu flag harus aktif. Namun dalam skenario PoC, keduanya dinonaktifkan (AL = 0x0). Akibatnya, driver mengikuti jalur eksekusi yang salah dan berujung pada crash.

Menariknya lagi, nilai flag internal 0x42 yang diuji dalam penelitian ini tidak memiliki dokumentasi resmi dari Microsoft. Hal ini menunjukkan adanya celah dalam dokumentasi kernel publik yang tersedia.

Rantai Crash Dimulai dari ReadFile Biasa

Yang membuat celah ini semakin mengkhawatirkan adalah sifatnya yang deterministik dan mudah direproduksi.

Serangan dimulai dari user-space melalui pemanggilan API standar:

ReadFile

Call stack kernel yang terekam saat eksploitasi adalah sebagai berikut:

nt!DbgBreakPointWithStatus

nt!KiBugCheckDebugBreak+0x12

nt!KeBugCheck2+0xba3

nt!KeBugCheckEx+0x107

CLFS!CClfsRequest::ReadLogPagingIo+0xfc2f

CLFS!CClfsRequest::Dispatch+0x9c

CLFS!ClfsDispatchIoRequest+0x8e

CLFS!CClfsDriver::LogIoDispatch+0x27

nt!IofCallDriver+0x55

nt!IopSynchronousServiceTail+0x46f

nt!IopReadFile+0x4d4

nt!NtReadFile+0xdb

Pemanggilan ini berasal dari KERNELBASE!ReadFile, naik ke nt!NtReadFile, lalu masuk ke rantai dispatch CLFS hingga akhirnya driver yang berada dalam kondisi tidak konsisten memicu KeBugCheckEx.

Yang perlu digarisbawahi: semua ini bisa dilakukan tanpa hak akses administrator. Di lingkungan multi-user atau enterprise, ini jelas berbahaya.

PoC Sangat Sederhana

Biasanya eksploitasi kernel melibatkan file berbahaya khusus atau teknik heap spray kompleks. Namun PoC ini berbeda.

Eksploitasi hanya membutuhkan dua API call:

-

CreateLogFile → untuk mendapatkan handle file log

.blfyang valid -

ReadFile → langsung dipanggil pada handle tersebut

Kombinasi ini sebenarnya tidak dirancang untuk digunakan bersama dalam konteks tersebut. Driver CLFS tidak mengantisipasi ReadFile terhadap handle log seperti itu, sehingga gagal menangani request secara aman dan justru masuk ke kernel panic.

Karena sangat sederhana, bahkan pelaku dengan kemampuan teknis rendah (script kiddie) berpotensi memanfaatkannya sebagai alat DoS di lingkungan Windows enterprise.

Tidak Semua Versi Aman

Menurut Ricardo Narvaja, Microsoft diam-diam telah memperbaiki kerentanan ini melalui update kumulatif September 2025 untuk:

-

Windows 11 2024 LTSC

-

Windows Server 2025

Selain itu, Windows 25H2 yang dirilis September 2025 sudah menyertakan perbaikan ini sejak awal.

Namun, kabar kurang baiknya:

-

Windows 11 23H2 dan versi lebih lama masih belum mendapatkan patch

-

Sistem yang belum diperbarui tetap dalam kondisi rentan

Bukan Kasus Pertama di CLFS

Masalah pada driver CLFS bukan hal baru. Dalam beberapa tahun terakhir, subsistem ini telah dikaitkan dengan sejumlah CVE, antara lain:

-

CVE-2022-37969

-

CVE-2023-28252

-

CVE-2024-6768

-

CVE-2025-29824 (bahkan pernah dimanfaatkan ransomware secara aktif)

Semua berasal dari komponen yang sama: CLFS.sys.

Pola ini menunjukkan bahwa subsistem CLFS memang menjadi titik lemah berulang dalam arsitektur Windows.

Baca Juga : Microsoft Umumkan Risiko BitLocker Recovery Setelah Update Windows Terbaru

Rekomendasi Mitigasi yang Perlu Dilakukan

Bagi organisasi atau administrator sistem, langkah berikut sangat disarankan:

-

Segera pasang update kumulatif September 2025 atau yang lebih baru untuk seluruh Windows 11 dan Windows Server 2025.

-

Upgrade ke Windows 11 2024 LTSC atau Windows 25H2 jika perangkat mendukung.

-

Batasi akses login lokal pada sistem sensitif untuk mengurangi permukaan serangan (attack surface).

-

Monitor aktivitas API CLFS yang tidak lazim, terutama pemanggilan

ReadFileterhadap handle log. -

Prioritaskan patching pada lingkungan multi-user, workstation enterprise, dan kiosk system.

Untuk organisasi yang masih menjalankan Windows 11 23H2 atau versi lebih lama, celah ini sebaiknya diperlakukan sebagai prioritas tinggi, terutama jika ketersediaan sistem sangat krusial dan akses pengguna lokal tidak dapat dibatasi sepenuhnya.