Ancaman siber terus berkembang, dan kali ini pelaku kejahatan digital memanfaatkan fitur lama di Windows yang mungkin jarang disadari pengguna. Cybercriminal kini diketahui menyalahgunakan fitur bawaan Windows File Explorer untuk menyebarkan malware, bahkan tanpa melalui browser.

Ancaman siber terus berkembang, dan kali ini pelaku kejahatan digital memanfaatkan fitur lama di Windows yang mungkin jarang disadari pengguna. Cybercriminal kini diketahui menyalahgunakan fitur bawaan Windows File Explorer untuk menyebarkan malware, bahkan tanpa melalui browser.

Baca Juga : 7+ Aplikasi File Manager Terbaik untuk Windows: Solusi Penyimpanan Full

Artinya? Mekanisme keamanan yang biasanya muncul saat kita mengunduh file lewat Chrome atau Edge bisa dilewati begitu saja.

Laporan terbaru dari Kahng An, analis di Cofense Intelligence Team, mengungkap bahwa pelaku ancaman memanfaatkan protokol Web-based Distributed Authoring and Versioning (WebDAV) untuk mengelabui korban agar menjalankan file berbahaya tanpa sadar.

Celah WebDAV yang Masih Bisa Dimanfaatkan

WebDAV merupakan protokol jaringan berbasis HTTP yang dirancang untuk manajemen file jarak jauh. Singkatnya, fitur ini memungkinkan pengguna mengakses dan mengelola file di server seolah-olah berada di folder lokal.

Meski Microsoft secara resmi telah menghentikan dukungan native WebDAV di Windows File Explorer sejak November 2023, kenyataannya fitur tersebut masih dapat diakses di sebagian besar sistem Windows.

Inilah yang dimanfaatkan penyerang.

Mereka mengirimkan tautan berbahaya yang memaksa File Explorer terhubung langsung ke server WebDAV jarak jauh. Karena koneksi ini tidak melewati browser, korban tidak menerima peringatan keamanan standar seperti notifikasi unduhan atau blokir situs berbahaya.

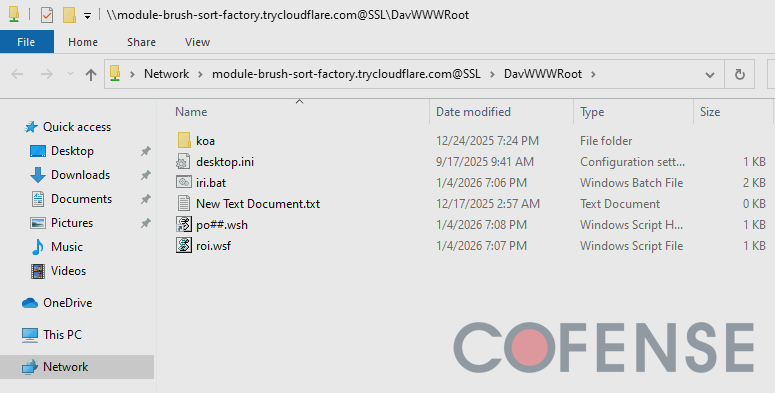

Server jarak jauh tersebut akan tampil seperti folder biasa di komputer korban. File yang diunduh pun terlihat seolah-olah aman dan tersimpan secara lokal.

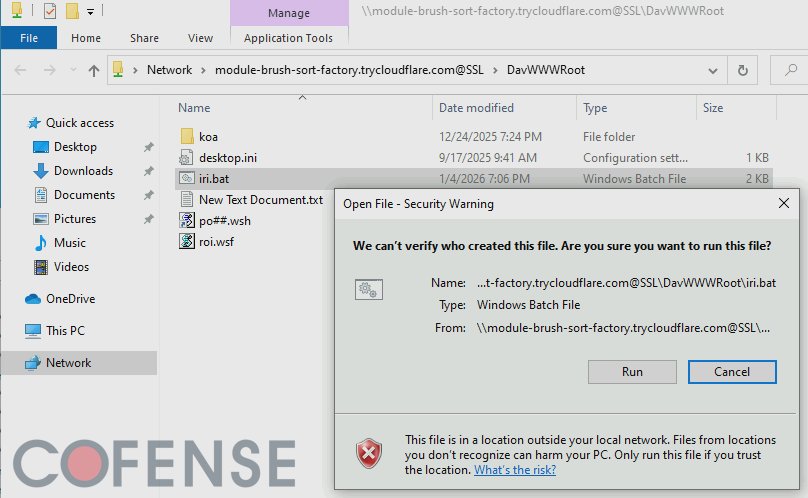

Memang, Windows masih menampilkan pop-up peringatan saat file dari jaringan jarak jauh hendak dijalankan. Namun, banyak pengguna—terutama di lingkungan perusahaan—sudah terbiasa mengakses file sharing internal. Akibatnya, peringatan ini sering diabaikan.

Tiga Metode Serangan yang Digunakan

Dalam praktiknya, pelaku memanfaatkan tiga metode utama untuk mengeksploitasi WebDAV. Biasanya mereka menyertakan kata kunci khusus seperti DavWWWRoot untuk langsung mengakses direktori root server jarak jauh.

Berikut teknik yang digunakan:

1. Direct Linking

Pelaku menggunakan skema URI file:// untuk membuka folder jarak jauh langsung di File Explorer. Tanpa disadari, pengguna akan terhubung ke server eksternal.

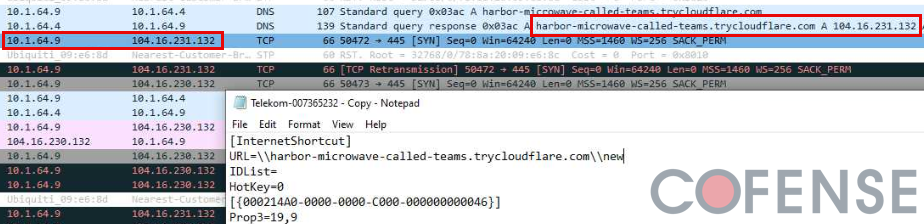

2. File Shortcut URL (.url)

File jenis ini memanfaatkan jalur UNC Windows, contohnya:

\\exampledomain[.]com@SSL\DavWWWRoot\

Dengan cara ini, sistem akan mengakses server jarak jauh melalui HTTP atau HTTPS tanpa terlihat mencurigakan.

3. File Shortcut LNK (.lnk)

Shortcut ini biasanya menyimpan perintah tersembunyi yang menjalankan Command Prompt atau PowerShell. Dari sana, sistem diam-diam mengunduh dan mengeksekusi skrip berbahaya yang dihosting di server penyerang.

Menariknya, ada satu keunikan teknis yang membuat teknik ini semakin sulit dideteksi.

Saat pengguna hanya membuka folder lokal yang berisi file .url berbahaya dengan jalur UNC, Windows otomatis melakukan DNS lookup. Ini akan mengirim paket TCP SYN ke infrastruktur penyerang.

Artinya, meskipun pengguna belum mengklik file tersebut, penyerang sudah mendapatkan notifikasi bahwa target aktif.

Target dan Jenis Malware yang Disebarkan

Sejak volume kampanye meningkat tajam pada akhir 2024, tujuan utama serangan ini adalah menyebarkan Remote Access Trojans (RATs).

RAT memungkinkan pelaku mendapatkan akses dan kendali jarak jauh terhadap sistem korban tanpa izin.

Cofense mencatat bahwa sekitar 87% Active Threat Reports (ATR) yang berkaitan dengan teknik ini mengirimkan lebih dari satu jenis RAT. Beberapa yang paling sering ditemukan antara lain:

-

XWorm RAT

-

Async RAT

-

DcRAT

Mayoritas target berada di jaringan perusahaan di Eropa. Sekitar 50% email phishing yang digunakan ditulis dalam bahasa Jerman, sering kali menyamar sebagai dokumen keuangan atau invoice. Sementara itu, sekitar 30% lainnya menggunakan bahasa Inggris.

Modusnya klasik: menyamar sebagai dokumen penting agar korban terdorong membuka file.

Infrastruktur Disamarkan Lewat Cloudflare Tunnel

Agar semakin sulit dilacak, pelaku memanfaatkan akun demo gratis Cloudflare Tunnel yang dihosting melalui domain trycloudflare[.]com.

Mereka membuat server WebDAV sementara yang berumur pendek, lalu mengarahkan lalu lintas berbahaya melalui infrastruktur Cloudflare yang sah.

Strategi ini membuat tim keamanan kesulitan mendeteksi aktivitas mencurigakan sebelum server sementara tersebut dimatikan oleh pelaku.

Berikut beberapa domain Cloudflare Tunnel yang diketahui terkait kampanye ini:

| Cloudflare Tunnel Domain | Associated ATR |

|---|---|

| tiny-fixtures-glossary-advantage[.]trycloudflare[.]com | 374884 |

| nasdaq-aged-sf-cheers[.]trycloudflare[.]com | 377161 |

| lose-croatia-acdbentity-lt[.]trycloudflare[.]com | 377161 |

| discounted-pressed-lc-vcr[.]trycloudflare[.]com | 376309 |

| skills-statute-alberta-demand[.]trycloudflare[.]com | 376309 |

| whats-menu-familiar-zshops[.]trycloudflare[.]com | 386717 |

| publicity-jenny-paintball-gilbert[.]trycloudflare[.]com | 386717 |

Apa yang Harus Diwaspadai?

Analis keamanan perlu memantau aktivitas jaringan tidak biasa yang berasal dari Windows Explorer. Selain itu, edukasi pengguna juga menjadi kunci.

Beberapa langkah penting yang bisa dilakukan:

-

Periksa address bar di File Explorer sebelum membuka file dari jaringan.

-

Waspadai alamat IP atau domain yang tidak dikenal.

-

Jangan abaikan pop-up peringatan dari Windows.

-

Terapkan monitoring DNS dan lalu lintas keluar (outbound traffic).

Teknik ini juga menjadi pengingat bahwa risiko tidak hanya datang dari browser. Protokol enterprise lain seperti FTP dan SMB berpotensi disalahgunakan dengan cara serupa.

Baca Juga : Awas! Bug Outlook Terbaru Bikin Lampiran Excel Gagal Dibuka

Kesimpulan

Penyalahgunaan WebDAV oleh hacker menunjukkan bahwa fitur lama sekalipun bisa menjadi celah serius jika tidak diawasi dengan baik.

Dengan memanfaatkan koneksi langsung lewat Windows File Explorer, pelaku berhasil melewati banyak lapisan keamanan tradisional. Ditambah lagi penggunaan Cloudflare Tunnel membuat pelacakan menjadi semakin rumit.

Bagi perusahaan maupun individu, kewaspadaan dan pemantauan jaringan menjadi hal yang tidak bisa ditawar. Karena di dunia siber, celah kecil bisa berujung pada akses penuh ke sistem Anda.